Пакет tigervnc-1.14.1-1.el9_5.x86_64

| Имя | tigervnc |

|---|---|

| Эпоха | 0 |

| Версия | 1.14.1 |

| Релиз | 1.el9_5 |

| Архитектура | x86_64 |

| Сайт | http://www.tigervnc.com |

| Лицензия | GPL-2.0-or-later |

| Время сборки | 2025-02-21 16:16:26 |

| Хост сборки | certified-builder01.msvsphere-os.ru |

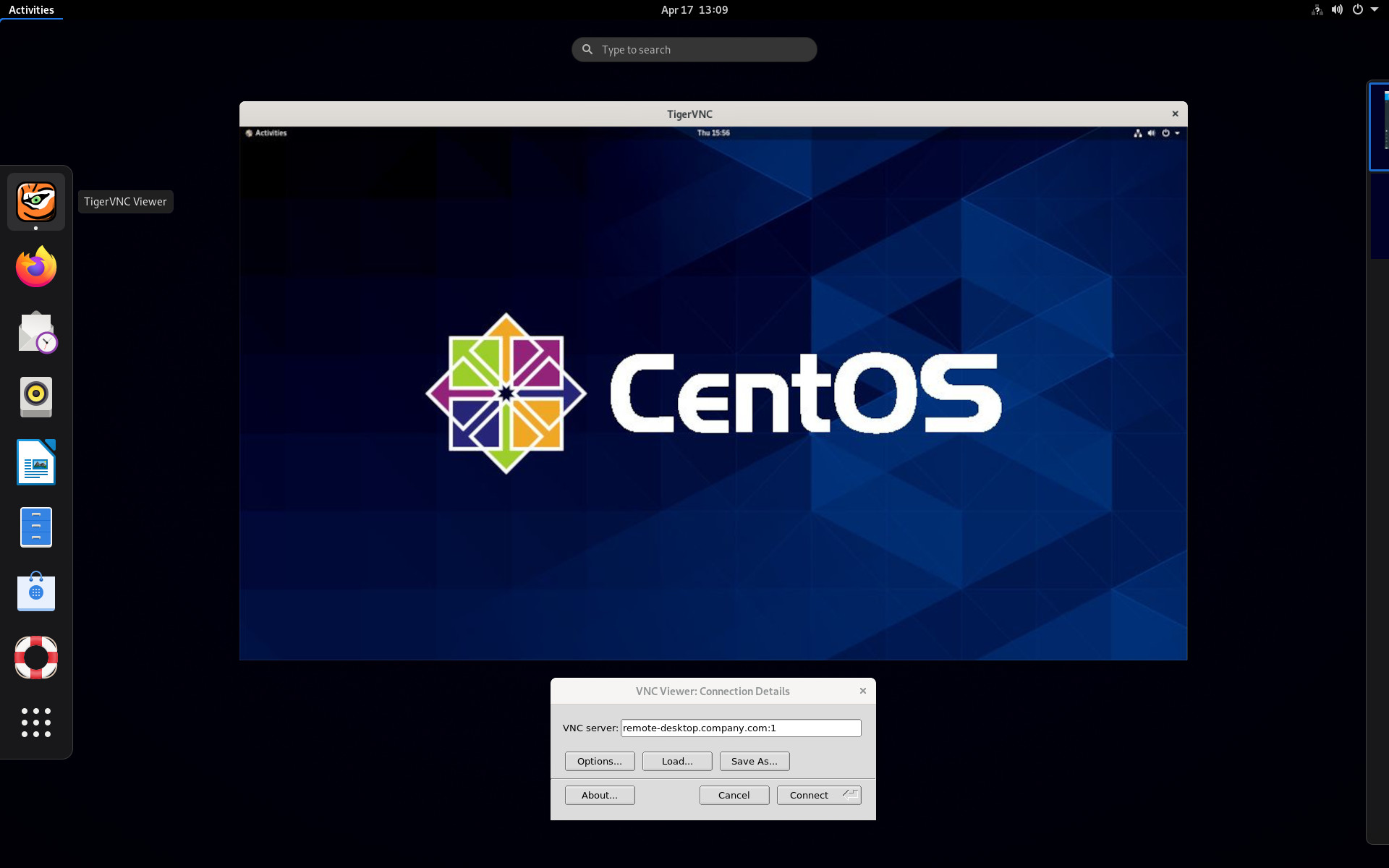

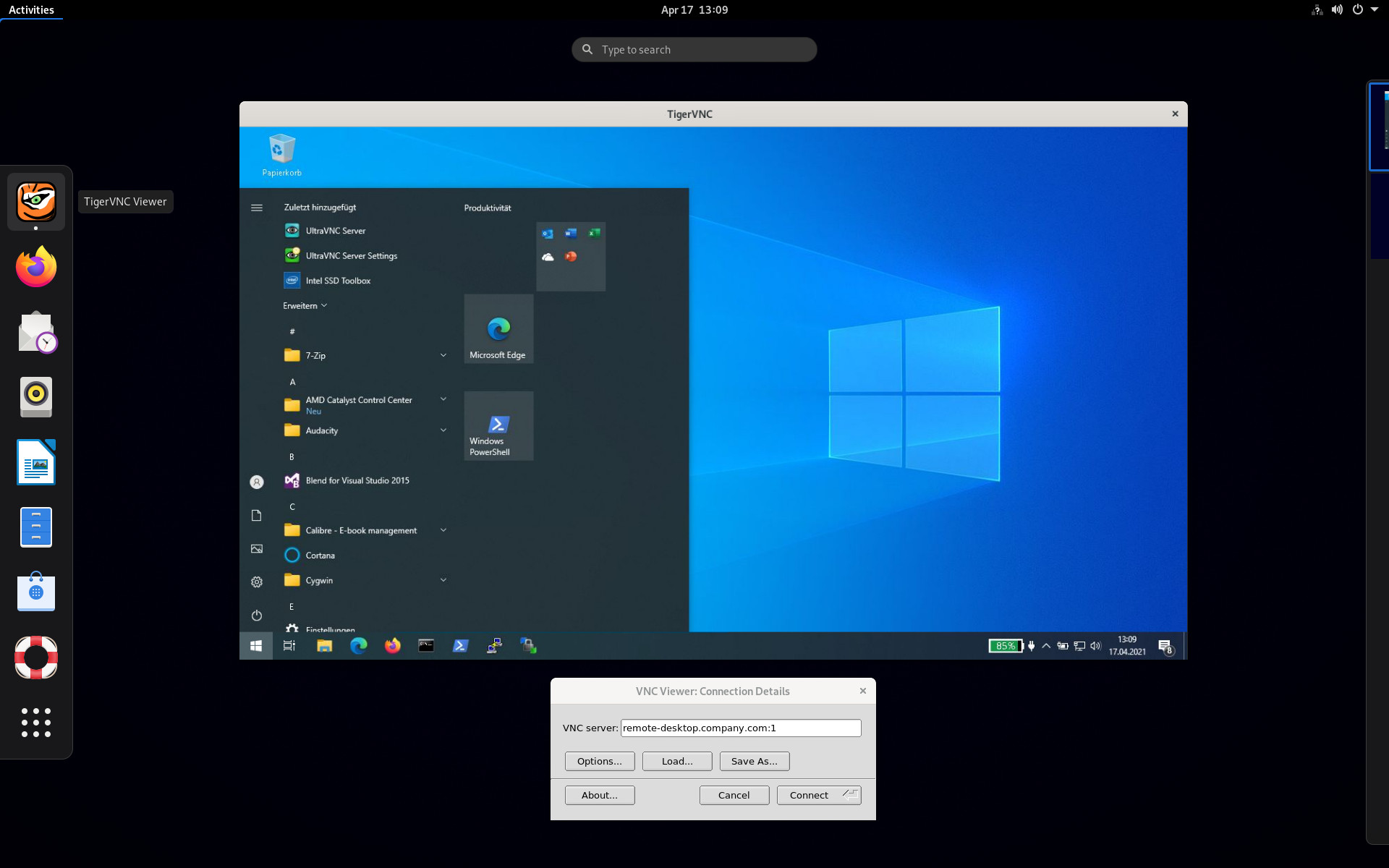

| Краткое описание | Подключиться к серверу VNC и показать удалённый рабочий стол |

| Репозитории | OS |

| Полное описание | Virtual Network Computing (VNC) — система удалённого рабочего стола, которая позволяет просматривать и взаимодействовать по сети с виртуальным окружением, запущенном на другом компьютере.С помощью VNC вы можете запускать графические приложения на удалённой машине и получать отображение этих приложений на локальной машине. Этот пакет содержит клиентскую часть, которая позволяет подключиться к другим рабочим столам, запущенным сервером VNC. VNC не зависит от платформы и поддерживает различные операционные системы и архитектуры как для серверов так и для клиентов.TigerVNC — высокоскоростная версия VNC, в основе лежит код RealVNC 4 и X.org. TigerVNC начиналась как разработка следующего поколения TightVNC для платформ Unix и Linux, но отделилась от родительского проекта в начале 2009 года для того, чтобы TightVNC смогла сфокусироваться на платформе Windows. TigerVNC поддерживает вариант кодирования Tight, который был значительно ускорен с помощью кодека libjpeg-turbo JPEG. |

| Эррата | INFCSA-2024:10090 |

| Размер | 354 КиБ |

| Исходный проект | tigervnc-1.14.1-1.el9_5 |

| Контрольная сумма SHA-256 | 3c4688a0ca8bf9f592fd5029f5fa66b0d4924cc7a579a0002adf54a51ac53cb4 |

×

![Full screenshot]()

* Fri Nov 08 2024 Jan Grulich <jgrulich@redhat.com> - 1.14.1-1 - 1.14.1 Resolves: RHEL-66600 - Fix CVE-2024-9632: xorg-x11-server: heap-based buffer overflow privilege escalation vulnerability Resolves: RHEL-62000 * Mon Aug 05 2024 Jan Grulich <jgrulich@redhat.com> - 1.13.1-11 - vncsession: use /bin/sh if the user shell is not set Resolves: RHEL-50679 * Tue May 28 2024 Jan Grulich <jgrulich@redhat.com> - 1.13.1-10 - vncconfig: add option to force view-only remote client connections Resolves: RHEL-12144 * Tue Apr 16 2024 Jan Grulich <jgrulich@redhat.com> - 1.13.1-9 - Fix CVE-2024-31080 tigervnc: xorg-x11-server: Heap buffer overread/data leakage in ProcXIGetSelectedEvents Resolves: RHEL-30756 - Fix CVE-2024-31083 tigervnc: xorg-x11-server: User-after-free in ProcRenderAddGlyphs Resolves: RHEL-30768 - Fix CVE-2024-31081 tigervnc: xorg-x11-server: Heap buffer overread/data leakage in ProcXIPassiveGrabDevice Resolves: RHEL-30762 * Wed Feb 07 2024 Jan Grulich <jgrulich@redhat.com> - 1.13.1-8 - Fix copy/paste error in the DeviceStateNotify Resolves: RHEL-20533 * Mon Jan 22 2024 Jan Grulich <jgrulich@redhat.com> - 1.13.1-7 - Fix CVE-2024-21886 tigervnc: xorg-x11-server: heap buffer overflow in DisableDevice Resolves: RHEL-20389 - Fix CVE-2024-21885 tigervnc: xorg-x11-server: heap buffer overflow in XISendDeviceHierarchyEvent Resolves: RHEL-20383 - Fix CVE-2024-0229 tigervnc: xorg-x11-server: reattaching to different master device may lead to out-of-bounds memory access Resolves: RHEL-20533 - Fix CVE-2023-6816 tigervnc: xorg-x11-server: Heap buffer overflow in DeviceFocusEvent and ProcXIQueryPointer Resolves: RHEL-21213 * Mon Jan 08 2024 Jan Grulich <jgrulich@redhat.com> - 1.13.1-6 - Use dup() to get available file descriptor when using -inetd option Resolves: RHEL-19858 * Mon Dec 18 2023 Jan Grulich <jgrulich@redhat.com> - 1.13.1-5 - Fix CVE-2023-6377 tigervnc: xorg-x11-server: out-of-bounds memory reads/writes in XKB button actions Resolves: RHEL-18414 - Fix CVE-2023-6478 tigervnc: xorg-x11-server: out-of-bounds memory read in RRChangeOutputProperty and RRChangeProviderProperty Resolves: RHEL-18426 * Wed Nov 01 2023 Jan Grulich <jgrulich@redhat.com> - 1.13.1-4 - Fix CVE-2023-5380 tigervnc: xorg-x11-server: Use-after-free bug in DestroyWindow Resolves: RHEL-15237 - Fix CVE-2023-5367 tigervnc: xorg-x11-server: Out-of-bounds write in XIChangeDeviceProperty/RRChangeOutputProperty Resolves: RHEL-15249 * Mon Oct 09 2023 Jan Grulich <jgrulich@redhat.com> - 1.13.1-3 - Support username alias in PlainUsers Resolves: RHEL-8430